Haben Sie eine Sicherheitslücke auf Ihrem Computer bemerkt? Ein Trojanisches Pferd könnte es infiziert haben. Der Angreifer könnte Ihre vertraulichen Daten stehlen, deshalb haben wir eine umfassende Anleitung vorbereitet, die Ihnen bei der Entfernung des Virus hilft.

Wir erklären Ihnen zunächst, was ein Trojaner ist, wie er funktioniert und wie Sie einen Angriff verhindern können. Dann führen wir Sie durch verschiedene Methoden zur Entfernung des Trojaner-Virus. Mit unserer Anleitung erfahren Sie, wie Sie die Infektion schnell und effizient entfernen können.

In diesem Artikel

-

- 🧰Verwenden Sie Anti-Malware und Antivirus Tools

- 🧰Regelmäßig alle Programme aktualisieren

- 🧰Verwenden Sie einen Firewall-Schutz

- 🧰Praktizieren Sie sichere Gewohnheiten in den sozialen Medien und per E-Mail

- 🧰Sicher im Internet surfen, um Angriffe durch Trojanische Viren zu vermeiden

- 🧰Verwenden Sie Tools zur Authentifizierung

Was ist ein Trojaner-Virus?

Ein Trojaner-Virus ist eine Malware, die als legitime Datei oder Software getarnt ist. Der Name leitet sich von dem hölzernen Pferd ab, das es den Griechen ermöglichte, in Troja einzudringen und den Krieg zu gewinnen. Wie die Trojaner, die dieses Geschenk willkommen hießen, ohne zu ahnen, dass sich darin Griechen versteckten, die bereit waren, sie anzugreifen, erscheint ein Trojaner-Virus als legitim aussehende Datei und ist eine massive Sicherheitsbedrohung.

Da ein Trojaner-Virus unbemerkt in Ihren Computer eindringt, kann er das System übernehmen und Ihre wertvollen Daten, einschließlich Benutzernamen, Passwörter und Sozialversicherungsnummern, stehlen. Trojaner können nicht nur Ihre Daten stehlen, sondern auch ganze Festplatten löschen und Ihren Computer zufällig herunterfahren, ohne dass Sie sie bemerken.

Wie Trojaner-Viren funktionieren

Nachdem wir nun erklärt haben, was Trojaner-Viren sind, ist es an der Zeit zu sehen, wie sie funktionieren.

Hauptmerkmale von Trojaner-Viren

Eines der Hauptmerkmale von Trojaner-Viren ist, dass sie sich als legitime, sichere Dateien tarnen. Sie können als E-Mail-Anhänge, Software-Patches, attraktive Anwendungen, etc. auftreten. In der Regel laden die Opfer selbst Trojaner-Viren herunter, da die Cyberkriminellen sie dazu manipulieren.

Ein weiteres Merkmal eines Trojaner-Virus ist, dass er das System langsam infiziert. Er nimmt sich viel Zeit, um den Computer des Opfers zu infizieren, damit er nicht entdeckt wird und Informationen stehlen kann. Es handelt sich um eine Malware, die Dateien beschädigt, Daten stiehlt und die Aktivitäten des Benutzers ausspioniert.

Haupttypen von Trojaner-Viren

Ein Trojaner-Virus kann auf zahlreiche Arten funktionieren. Wir können sie also in verschiedene Trojaner-Typen einteilen. Dies sind die am häufigsten vorkommenden Trojaner-Viren:

- Backdoor-Trojaner - Diese Art von Trojaner verschafft dem Angreifer Zugang und Kontrolle über die Hardware des Computers und ermöglicht es ihm, Mikrofone und Kameras zu benutzen und Daten zu stehlen.

- Distributed Denial of Services (DDoS)-Trojaner - DDoS-Trojaner führen Aktionen aus, um Ihr Netzwerk zu zerstören. Sie führen Angriffe aus und überfluten Ihr System mit Anfragen aus vielen verschiedenen Quellen.

- Gefälschter AV-Trojaner - Diese Art von Trojaner tarnt sich als Antiviren-Software. Sie ist in der Regel kostenpflichtig, um Viren und Bedrohungen von Ihrem Computer zu entfernen, unabhängig davon, ob er infiziert ist.

- Ransom-Trojaner - Diese Trojaner-Viren verschlüsseln Ihre Daten und sperren Sie von Ihrem System aus, um Lösegeld zu erpressen. Dann fordern sie eine finanzielle Entschädigung, um den Schaden wiedergutzumachen.

- Rootkit-Trojaner - Diese Trojaner verbergen vorhandene Malware und verhindern deren Entdeckung, bevor sie maximalen Schaden im System anrichten.

- SMS-Trojaner - Diese Trojaner-Viren infizieren Mobiltelefone und geben sich als kostenlose App aus, um Textnachrichten zu stehlen, zu überwachen und umzuleiten.

Wichtige Strategien zur Prävention von Trojaner-Viren

Wenn ein Trojaner-Virus unentdeckt bleiben kann, was können Sie dann tun, um zu verhindern, dass er Ihren Computer infiziert? Wir haben einige Tipps und Strategien vorbereitet, mit denen Sie Trojaner-Angriffe vermeiden können. Da besondere Vorsicht nur begrenzt hilft, sollten Sie diese Methoden anwenden, um sich vor Trojaner-Angriffen zu schützen.

🧰Verwenden Sie Anti-Malware und Antivirus Tools

Jeder kann Opfer eines Cyberangriffs werden, bei dem ein Trojaner oder andere Viren, Malware, Spyware, Ransomware, Würmer, Rootkits, etc. installiert werden.

Sie können Cyberkriminelle nicht daran hindern, Sie anzugreifen, aber Sie können Ihr System durch die Installation von Trojaner Remover Optionen schützen. Sie schützen Sie vor möglichen Bedrohungen und beseitigen sie sofort.

🧰Regelmäßig alle Programme aktualisieren

Trojaner können sich manchmal im Installationsordner von bestimmten Programmen und Anwendungen verstecken. Von dort aus können sie Aktionen auf Ihrem Computer durchführen.

Wenn Sie alle Ihre Programme und Ihr Betriebssystem regelmäßig aktualisieren, können Sie sich vor möglichen Bedrohungen und unbekannten Dateien schützen.

🧰Verwenden Sie einen Firewall-Schutz

Eine Firewall ist Ihre erste Verteidigungslinie. Sie überwacht den Datenverkehr zu und von Ihrem Netzwerk, um den Zugriff zu erlauben oder zu verweigern. Sie kann ein ausgezeichneter Schutzschild sein, der verhindert, dass Trojaner in Ihren Computer eindringen.

Konfigurieren Sie also eine Firewall richtig. Sie filtert Ihren Datenverkehr gemäß den von Ihnen festgelegten Sicherheitsregeln.

🧰Praktizieren Sie sichere Gewohnheiten in den sozialen Medien und per E-Mail

Vielleicht sind Sie es leid, diesen Ratschlag zu hören, aber er ist wichtig. Die Benutzer machen es sich heutzutage online zu bequem und denken nicht über mögliche Bedrohungen nach. Wenn Sie soziale Medien und E-Mails nutzen, klicken Sie niemals auf unzulässige Bildnamen, öffnen Sie keine verdächtigen Nachrichten und laden Sie keine unnötigen oder zufälligen Dateien herunter. Bleiben Sie online immer sicher.

🧰Sicher im Internet surfen, um Angriffe durch Trojanische Viren zu vermeiden

Neben E-Mails und sozialen Medien können Trojaner-Viren Ihren Computer auch über Ihren Browser infizieren. Üben Sie also sichere Surfgewohnheiten aus.

Vermeiden Sie verdächtige Webseiten, insbesondere wenn sie keine sichere HTTPS-Verbindung haben. Seien Sie außerdem vorsichtig mit Popup-Werbung und zufälligen Downloads.

🧰Verwenden Sie Tools zur Authentifizierung

Eine weitere Möglichkeit, Ihre Daten und Konten zu schützen, ist die Verwendung von Tools zur Multi-Faktor-Authentifizierung (MFA). Einige Tools für die Zwei-Faktor-Authentifizierung (2FA) enthalten ID-Karten und PINs, andere senden einen Verifizierungscode an Ihre E-Mail oder als Textnachricht.

Außerdem werden Sie bei einigen Tools zur Authentifizierung aufgefordert, persönliche Fragen und Antworten festzulegen, die nur Sie kennen, um sicherzustellen, dass niemand auf Ihre Konten und Daten zugreifen kann.

Was Sie nach einem Trojaner-Angriff tun sollten

Was können Sie tun, wenn Sie bereits Opfer eines Trojaner-Angriffs geworden sind? Zunächst einmal: Keine Panik, Sie können den Schaden beheben.

Wir haben die sechs besten Strategien vorbereitet, wie Sie Trojaner-Viren loswerden. Folgen Sie unseren Anweisungen, und Sie werden den Trojaner entfernen und den Schaden, den er auf Ihrem Computer angerichtet hat, lösen können.

🎯Isolieren Sie infizierte Geräte

Wenn ein Trojaner-Virus Ihren Computer infiziert, stoppen Sie sofort die weitere Verbreitung der Malware. Wenn Sie Ihr mit einem Trojaner infiziertes Gerät isolieren, können Sie verhindern, dass er sich im Netzwerk ausbreitet und weiteren Schaden anrichtet.

Befolgen Sie diese Schritte, um Ihre infizierten Geräte zu isolieren:

- Trennen Sie Ihr Gerät und trennen Sie es physisch vom Netzwerk.

- Schalten Sie WLAN aus.

- Entfernen Sie externe Geräte.

🎯Scannen Sie Ihre Geräte

Sobald Sie Ihren infizierten Computer isoliert haben, müssen Sie ihn auf Trojaner-Viren scannen. Installieren Sie eine zuverlässige Anti-Malware-Software und scannen Sie Ihr Gerät auf Trojaner. Wichtiger ist es jedoch, Ihre anderen Geräte auf Trojaner-Infektionen zu überprüfen.

Da sich ein Trojaner-Virus über das Netzwerk verbreiten kann, scannen Sie alle Ihre anderen angeschlossenen Geräte. Laden Sie Anti-Malware für jedes Programm herunter und überprüfen Sie es gründlich. Wenn sie Trojaner entdecken, müssen Sie auch diese Geräte isolieren.

Wenn Sie jedoch schnell genug handeln, werden Ihre anderen Geräte wahrscheinlich sicher und trojanerfrei sein. Daher müssen Sie möglicherweise nur Ihren infizierten Computer oder Ihr Smartphone behandeln.

🎯Identifizieren und entfernen Sie die Bedrohung

Sie müssen nicht nur Ihre anderen Geräte auf Trojaner scannen, sondern auch die Lösung, die Sie isoliert haben. Sie können den Trojaner-Virus mit einer Anti-Malware-Software entfernen. Das Programm lässt Sie Malware beseitigen und verwendet manchmal einen Echtzeitschutz, um Bedrohungen sofort zu erkennen.

🎯Alles aktualisieren

Wie wir bereits erwähnt haben, verstecken sich Trojaner-Viren oft in Installationsordnern anderer Programme. Sie können dort unbemerkt bleiben und Infektionen im gesamten System verbreiten. Wenn Sie jedoch Ihre Anwendungen, Programme und Ihr System regelmäßig aktualisieren, können Sie Trojaner effizient beseitigen.

Beginnen Sie damit, alle Programme und Apps auf Ihrem Gerät zu aktualisieren. Das kann einige Zeit dauern, aber es ist besser, gründlich zu sein.

Aktualisieren Sie dann Ihr Betriebssystem. Das gilt zwar normalerweise für alle installierten Programme, aber es ist besser, alle Anwendungen einzeln zu aktualisieren.

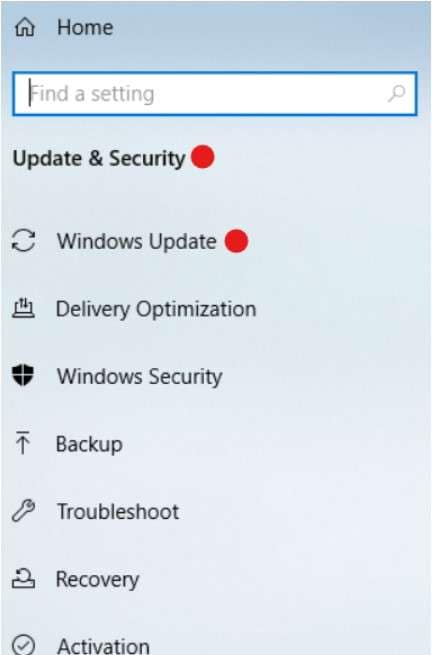

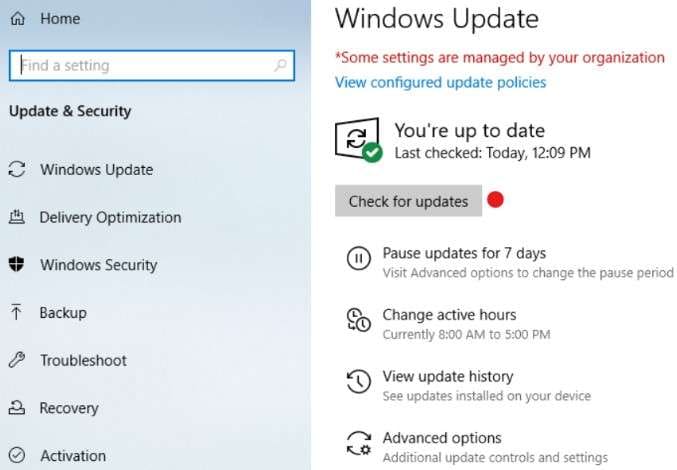

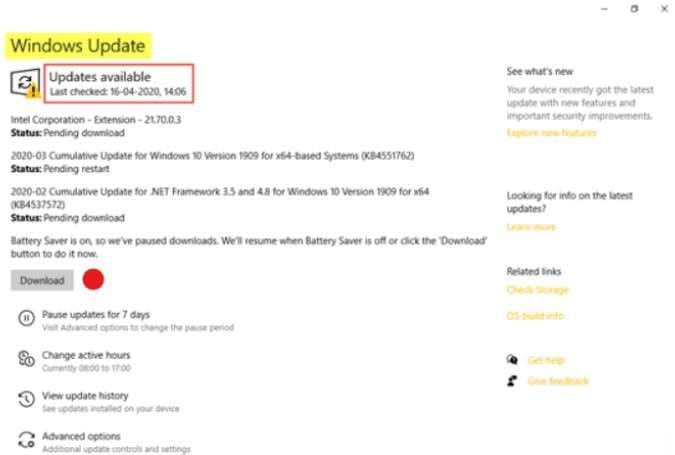

Um Ihr Windows-Betriebssystem zu aktualisieren, gehen Sie folgendermaßen vor:

- Klicken Sie auf Start oder drücken Sie die Windows-Taste und öffnen Sie Einstellungen.

- Gehen Sie zu Update & Sicherheit und wählen Sie Windows Update.

- Klicken Sie auf "Nach Updates suchen".

- Wenn Updates verfügbar sind, klicken Sie auf Herunterladen und warten Sie, bis das neue Windows Betriebssystem-Update heruntergeladen und installiert ist.

🎯Daten wiederherstellen

Machen Sie sich keine Sorgen, wenn Sie einen Angriff eines Trojaners bemerken, der die Absicht hat, Ihre Dateien zu löschen. Ihre gelöschten Dateien sind nicht für immer verloren. Sie können ein zuverlässiges Datenwiederherstellungstool wie Wondershare Recoverit verwenden, um verlorene Dateien mit wenigen Klicks wiederherzustellen.

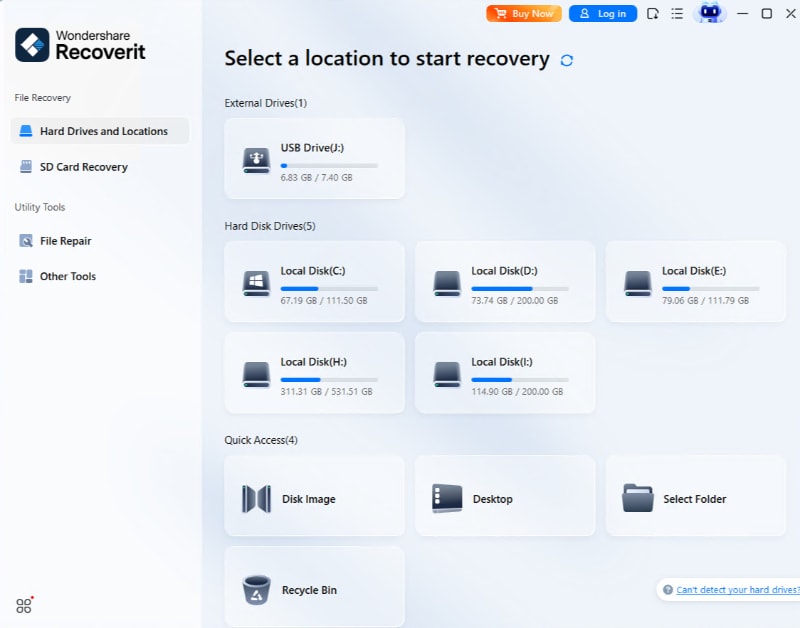

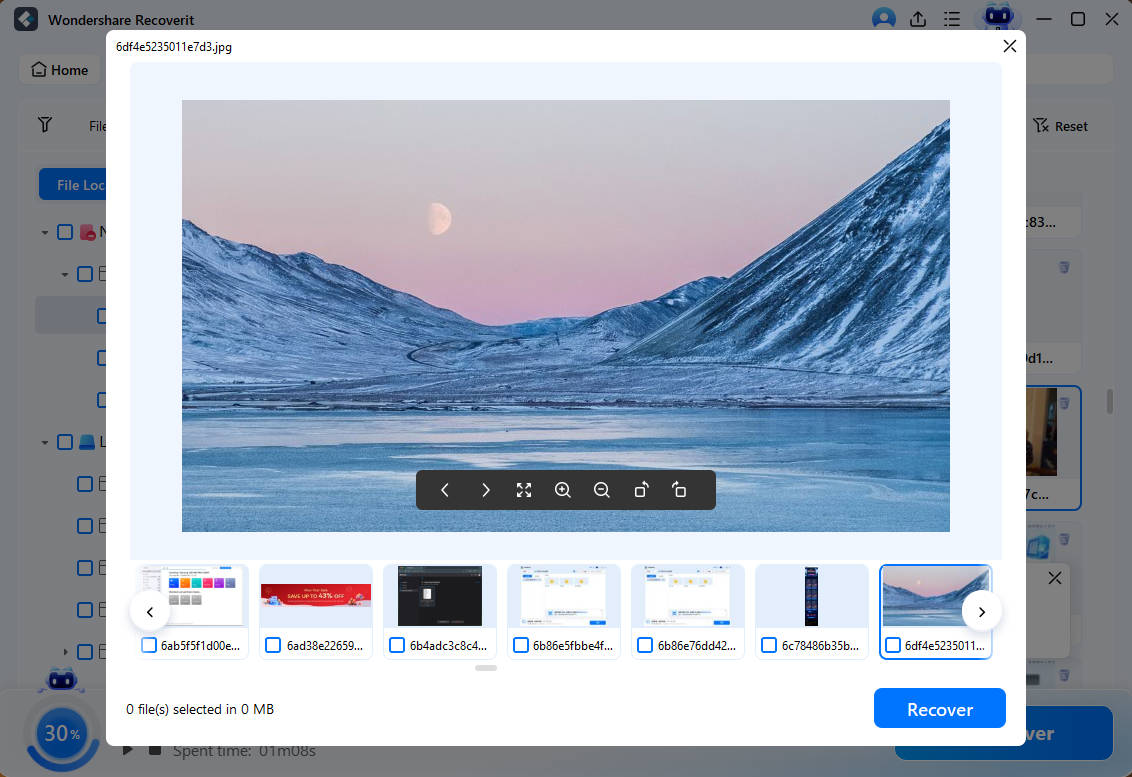

Wondershare Recoverit kann verlorene Dateien von virusinfizierten Festplatten innerhalb weniger Sekunden wiederherstellen. Folgen Sie diesen Schritten, um mit Wondershare Recoverit Daten von einem mit einem Trojaner infizierten Computer wiederherzustellen:

- Installieren und starten Sie Wondershare Recoverit auf Ihrem Computer.

- Gehen Sie zu Festplatten und Speicherorte. Klicken Sie auf Start und wählen Sie den Speicher, in dem Ihre gelöschten Dateien gespeichert sind.

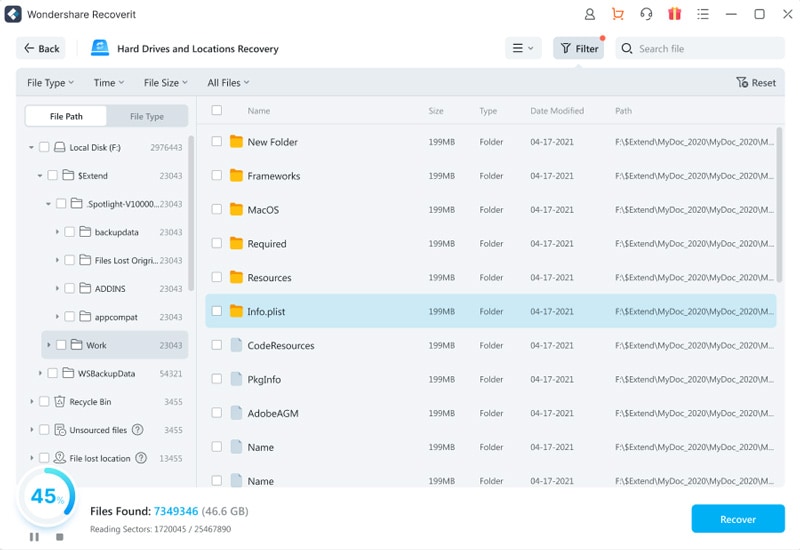

- Die Software startet einen automatischen Scan des von Ihnen gewählten Speichers. Sie können den Prozess am unteren Rand des Bildschirms überwachen und ihn dort anhalten oder stoppen.

- Sobald der Scan abgeschlossen ist, sehen Sie sich die wiederherstellbaren Dateien in der Vorschau an und klicken auf Wiederherstellen. Speichern Sie sie an einem sicheren Ort, um sie nicht wieder zu verlieren.

🎯Passwörter ändern

Das Ändern Ihrer Passwörter kann Ihnen helfen, die Mauern der Privatsphäre wieder aufzurichten und Ihre Daten vor einem Trojanervirus zu schützen. Wenn ein Trojaner bereits in Ihre Konten eingedrungen ist, kann eine Passwortänderung ihm den Zugang entziehen und ihn von Ihrem Computer vertreiben.

Wenn Sie Ihre Passwörter für soziale Medien, E-Mail-, Cloud- und andere Konten ändern, verwenden Sie unterschiedliche Passwörter für jedes Konto. Achten Sie darauf, dass sie aus mehr als zehn Zeichen bestehen, einschließlich Zahlen, Symbolen, Klein- und Großbuchstaben und dass sie etwas bedeuten, das nur Sie kennen. Und schließlich sollten Sie sie niemals in Ihrem Browser oder einem Dokument auf Ihrem Computer speichern.

Fazit

Ein Trojaner-Virus tarnt sich als legitime Anwendung oder Datei und stiehlt unbemerkt Informationen von Ihrem Computer. Wenn ein Trojaner-Virus Ihren Computer infiziert, kann es zu Datenverlust, Informationsdiebstahl, Spionage und Remote-Eingriffen in die Systemleistung kommen.

Daher ist das Wissen, wie man einen Trojaner entfernt, entscheidend für den Schutz von Daten. Wenn Ihr Computer von einem Trojaner befallen ist, isolieren Sie ihn, scannen Sie alle Ihre Geräte, identifizieren und entfernen Sie den Trojaner und ändern Sie Ihr Passwort, um sich weiter zu schützen. Verwenden Sie dann Wondershare Recoverit, um die durch die Trojanerinfektion gelöschten Dateien wiederherzustellen.

FAQ

-

Kann ich einen Trojaner-Virus löschen?

Sie können einen Trojaner-Virus löschen. Das können Sie aber nur, wenn Sie es erkennen können. Wenn Ihre Anti-Malware-Software also einen Trojaner auf Ihrem Computer findet, wird sie ihn isolieren und von Ihrem System entfernen. -

Ist ein Trojanischer Virus ein Virus?

Ein Trojaner-Virus wird zwar als Virus bezeichnet, ist aber Malware. Ein Virus kann sich selbst replizieren und im System verbreiten, indem er sich an ein anderes Programm anhängt. Ein Trojaner ist eine Malware, die sich als Teil eines Programms oder einer legitimen Datei in Ihr System einschleicht. -

Können Trojanische Viren Handys infizieren?

Trojaner-Viren können Mobiltelefone infizieren. Möglicherweise laden Sie einen solchen über eine SMS, eine E-Mail oder Dateien von verdächtigen Webseiten auf Ihr Handy herunter.