ChatGPT hilft Ihnen, Erklärungen zu geben und Inhalte zu erstellen. Hacker haben jedoch einen Weg gefunden, ChatGPT für die Erstellung von Malware zu nutzen. ChatGPT-Hacker werden immer besser darin, Sicherheitsvorkehrungen zu umgehen und ChatGPT zur Generierung von Malware zu nutzen.

In unserem Leitfaden erfahren Sie, was ChatGPT und ChatGPT-Hacking sind. Außerdem erklären wir Ihnen die vier Möglichkeiten, wie Hacker Chatbot-Hacks nutzen, um bösartige Inhalte zu erstellen. Und schließlich helfen wir Ihnen, sich vor Cyberangriffen zu schützen.

In diesem Artikel

Was ist ChatGPT?

ChatGPT ist ein Chatbot, der generative KI verwendet, um menschenähnlichen Text zu erstellen. Es handelt sich um ein LLM (Large Language Model), das Text analysiert und Antworten auf Ihre Prompts erstellt. So können Sie reibungslos interagieren und zusätzliche Fragen stellen, ohne alle Prompts zu wiederholen.

ChatGPT kann Essays verfassen, Kunstwerke schaffen, Gespräche führen und Erklärungen abgeben. Dieser fortschrittliche Chatbot ist auch bei der Codierung hilfreich, da er Fehler in Ihrem Code generieren, erklären und überprüfen kann.

Außerdem kann er Schreib-, Redaktions-, Übersetzungs- und Zusammenfassungstools anbieten. Sie können das Tool auch für ein Brainstorming zu bestimmten Themen verwenden. Die Chat-ähnliche Form und die menschenähnlichen Antworten machen die Beantwortung Ihrer Fragen schneller und unkomplizierter.

Die Möglichkeiten von ChatGPT sind umfangreich, aber auch begrenzt. Das Hauptproblem sind alte Informationen. ChatGPT 3.5 kann nur das Wissen aus seinen Trainingsdaten weitergeben. Da OpenAI den Trainingskorpus im Jahr 2021 gesammelt hat, kann ChatGPT 3.5 keine Informationen nach September 2021 liefern.

Premium-Nutzer von ChatGPT-4 können jedoch jetzt auf Echtzeitinformationen zugreifen. Diese Funktion sollte in Kürze auch für andere Benutzer verfügbar sein.

ChatGPT und Hacking

ChatGPT verfügt über spezielle Schutzmaßnahmen und Sicherheitsvorkehrungen, um zu verhindern, dass Hacker sein Wissen missbrauchen. ChatGPT kann jedoch hervorragend für ethisches Hacken geeignet sein. Ethisches Hacking umfasst eine autorisierte Praxis, die es Benutzern ermöglicht, auf bestimmte Systeme oder Netzwerke zuzugreifen und deren Schwachstellen zu lösen.

So kann ChatGPT für verschiedene Hacks hilfreich sein, wie z.B.:

- Automatisieren von Aufgaben - Wenn Sie bestimmte Aufgaben auf Ihrem Gerät automatisieren möchten, können Sie ChatGPT bitten, Ihnen beim Schreiben des Codes zu helfen. Sie können die Sprache für das Skript und die Aufgaben angeben, die Sie automatisieren möchten. ChatGPT wird Ihnen sofort den gewünschten Code liefern.

- Hilfe beim Schreiben von Code - Wenn Sie versuchen, Code für ein Programm zu schreiben und Schwierigkeiten haben, ihn zum Laufen zu bringen, kann ChatGPT Ihnen helfen, Fehler zu finden und Ihren Code für Sie fertigzustellen.

- Auffinden von Schwachstellen im Code - ChatGPT kann Ihnen helfen, beim Schreiben von Code Schwachstellen zu finden. Geben Sie ChatGPT Ihren Code und bitten Sie es, ihn zu erklären und mögliche Sicherheitslücken zu finden. Außerdem können Sie ihn bitten, Sicherheitsprobleme zu lösen und den vollständigen Code bereitzustellen.

- Finden von CVEs - CVE ist die Abkürzung für Common Vulnerabilities and Exposure. Sie können ChatGPT fragen, welche CVEs sich auf bestimmte Produkte beziehen und prüfen, ob Sie bestimmte Sprachen verwenden können, um mögliche Probleme zu lösen.

Wie ChatGPT zum Hacken verwendet wird

ChatGPT kann bei ethischem Hacking helfen und böswilliges Hacking verhindern. Allerdings haben Hacker Wege gefunden, die Firewalls und Sicherheitsvorkehrungen von ChatGPT zu umgehen, was dazu führt, dass ChatGPT bei unethischen Hacking-Aktivitäten hilft.

Einige Hacker dachten sich, dass eine andere Formulierung der Prompts dazu führen könnte, dass ChatGPT Antworten über unethisches Hacken gibt. So verwenden Hacker manchmal einen DAN (Do Anything Now) Prompt, um ChatGPT dazu zu bringen, seine Sicherheitsvorkehrungen zu umgehen.

Außerdem verwenden einige Hacker gefälschte Filmdialoge. Sie erstellen Szenarien mit zwei Figuren und erklären, dass sie Hilfe beim Schreiben von Dialogen für einen Film benötigen.

Hacker missbrauchen die Macht von ChatGPT zum Hacken auf viele weitere kreative Arten. Wir erklären Ihnen die vier häufigsten Arten, wie Hacker ChatGPT zum Hacken verwenden.

Über Schwachstellen lernen

Hacker nutzen häufig Schwachstellen auf Webseiten aus, um sich unerlaubten Zugang zu verschaffen und Sicherheitslücken zu schließen. ChatGPT kann selbst unerfahrenen Hackern dabei helfen, bestimmte Schwachstellen in einer Webseite oder einem Programm zu finden und sich darüber zu informieren. Neben diesen Sicherheitslücken kann ChatGPT auch die Tools erklären und benennen, mit denen Hacker diese ausnutzen können.

Entscheidend ist jedoch, dass Sie wissen, wie Sie einen Prompt formulieren müssen. Wenn ChatGPT den Verdacht hat, dass ein Benutzer eine Frage zu böswilligen Zwecken stellt, wird es ihn darüber informieren, dass dies gegen seine Richtlinien verstößt und keine Antwort geben wird. Leider sind Hacker sehr clever geworden, wenn sie nach bestimmten Informationen fragen.

Malware schreiben

Eine andere Möglichkeit, wie Hacker ChatGPT nutzen, ist das Schreiben von Schadsoftware. Trotz aller Sicherheitsvorkehrungen kann ChatGPT Malware erstellen. Eine Gruppe von Forschern bei CheckPoint ist auf zahlreiche cyberkriminelle Banden gestoßen, die ChatGPT nutzen, um Malware zu entwickeln, die Geld und Daten von mehreren Personen stiehlt.

Eine cyberkriminelle Organisation hat sogar einen Hackerangriff auf ein Kinderkrankenhaus gestartet. Das zeigt, dass ChatGPT funktionierende Malware produzieren kann und Hackern mit dem richtigen Prompt freien Zugang zu jeder Webseite oder Software verschafft.

Verfassen von Phishing-E-Mails

Phishing-E-Mails erscheinen legitim und verleiten die Empfänger dazu, auf einen Bildnamen zu klicken, der Malware auf ihren Geräten installiert. Die Absender geben sich in der Regel als legitime Institutionen oder seriöse Personen aus, um bei ihren Opfern Vertrauen zu erwecken. Die Erstellung personalisierter E-Mails an eine lange Liste von E-Mail-Adressen kann jedoch Tage dauern.

So verwenden Hacker ChatGPT, um personalisierte E-Mails für viele Personen zu erstellen und dabei einen Schreibstil zu verwenden, den man bei geschäftlichen E-Mails erwartet. Das verleiht den Phishing-E-Mails Legitimität, so dass sie die Computer der Opfer erfolgreicher infizieren können.

Viele Menschen wissen über Phishing-E-Mails Bescheid und sind vorsichtig damit. Einige verräterische Anzeichen sind Rechtschreib- und Grammatikfehler. Leider macht ChatGPT solche Fehler nicht. Mit Hilfe dieses fortschrittlichen Chatbots können Hacker also Phishing-E-Mails versenden, die schwerer zu erkennen sind.

Erstellen von Social Engineering-Szenarien

Social-Engineering-Angriffe beinhalten Manipulation und Täuschung, um die Opfer zur Preisgabe vertraulicher Informationen zu bewegen. Das können E-Mails oder Handy-Anrufe sein. Hacker geben sich als bestimmte Personen aus, z.B. als Mitarbeiter, Führungskräfte, Bankangestellte, Call-Support-Mitarbeiter, etc.

Allerdings nutzen sie ChatGPT, um ihr Handeln legitimer zu gestalten und sich besser auf den Cyberangriff vorzubereiten. Sie tun dies, indem sie ChatGPT bitten, ihnen einen Dialog für ein bestimmtes Szenario zu geben (z.B. wenn ein Benutzer den Support anruft, um ein Passwort für ein Konto zurückzusetzen).

ChatGPT liefert dem Angreifer dann einen vollständigen Dialog über den Ablauf der Interaktion, so dass er lernen und sich besser vorbereiten kann.

Wie Sie sich vor Cyberangriffen schützen können

Cyberangriffe werden immer häufiger und sind immer schwieriger zu erkennen. Was können Sie also tun, um sich zu schützen?

Sie können sich auf verschiedene Weise vor Cyberangriffen schützen. Sie sind zwar nie 100%ig sicher vor Hackern, aber Sie können ihnen die Arbeit erschweren.

Sichern Sie Ihre Daten

Ein potenzieller Angreifer kann Ihre wertvollen Daten löschen, wenn er Ihr Gerät mit Malware oder über eine Phishing-E-Mail infiziert. Das ist ein häufiges Szenario, wenn Sie Opfer eines Cyberangriffs werden. Ein Backup Ihrer Daten kann also lebensrettend sein.

Die Sicherung Ihrer Daten auf einer externen Festplatte ist der beste Weg, um sie vor Malware zu schützen. Selbst wenn Ransomware Sie von Ihrem Gerät aussperrt und Ihre Daten verschlüsselt, kommt es daher nicht zu einem Datenverlust, da alle Ihre Dateien als Kopien an einem sicheren Ort gespeichert sind.

Verwenden Sie ein Datenwiederherstellungstool

Machen Sie sich keine Sorgen, wenn Sie Ihre Daten nicht sichern und sie durch einen Malware-Angriff verlieren. Sie können ein zuverlässiges Tool zur Datenwiederherstellung verwenden, um die verlorenen Daten wiederherzustellen.

Wenn Sie oder Malware Dateien löschen, sind sie immer noch auf Ihrem Computer vorhanden, nur nicht mehr verfügbar. Neue Daten überschreiben sie jedoch, es sei denn, Sie stellen sie mit einem hochwertigen Wiederherstellungstool wieder her.

So können Sie mit Wondershare Recoverit verlorene Dateien wiederherstellen und mit nur wenigen Klicks wieder zugänglich machen.

- Verwaltet über 500 Fälle von Datenverlusten, z.B. Datenverluste durch Malware-Angriffe.

- Die benutzerfreundliche Oberfläche ermöglicht es Ihnen, Daten mit nur wenigen Klicks wiederherzustellen.

Folgen Sie diesen Schritten, um verlorene Dateien mit Wondershare Recoverit wiederherzustellen und halten Sie eine externe Festplatte bereit:

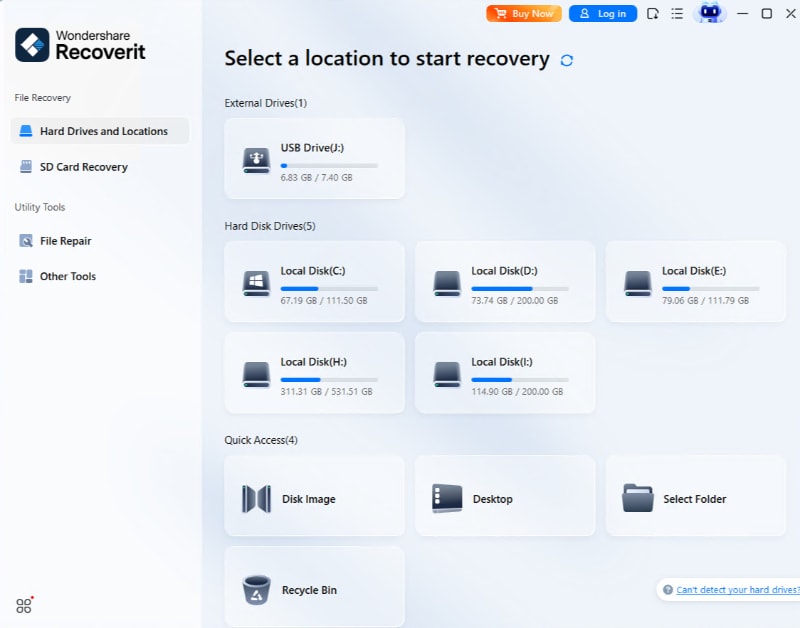

- Installieren und starten Sie Wondershare Recoverit auf Ihrem Computer.

- Gehen Sie zu Festplatten und Speicherorte. Klicken Sie auf Start und wählen Sie den Speicher mit Ihren verlorenen Dateien aus.

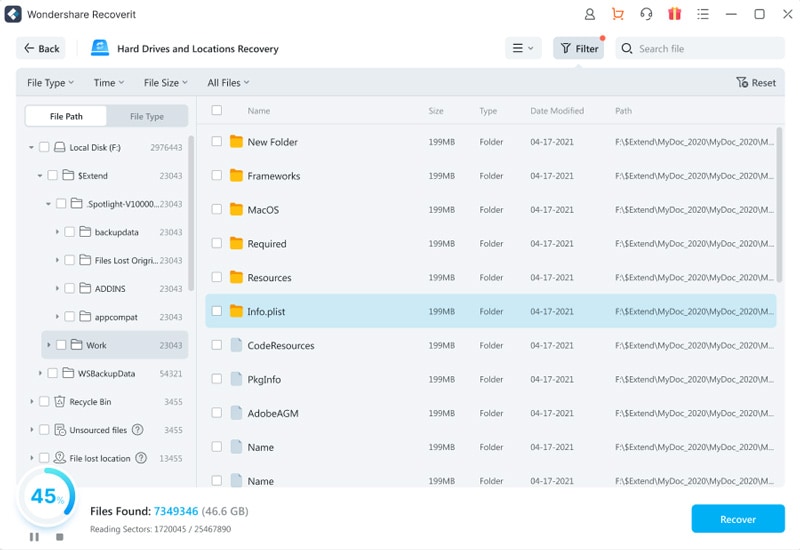

- Die Software wird das Gerät automatisch scannen. Sie können den Prozess am unteren Rand des Bildschirms überwachen, pausieren oder stoppen.

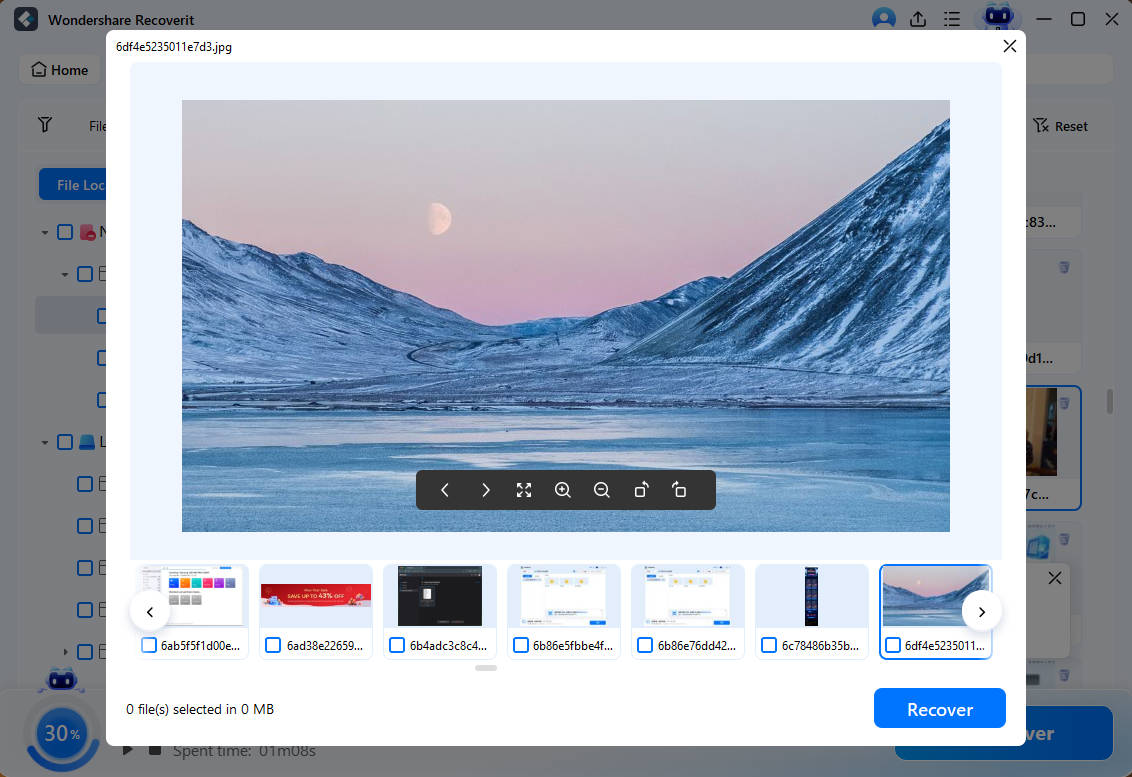

- Sobald der Scan abgeschlossen ist, sehen Sie sich die gefundenen Dateien in der Vorschau an, die Wondershare Recoverit erstellt hat. Wählen Sie sie aus, klicken Sie auf Wiederherstellen und speichern Sie sie auf einem externen Laufwerk, um sie vor möglicher Malware zu schützen.

Verwenden Sie eine Firewall

Eine Firewall ist ein Netzwerksicherheitssystem, das als erste Verteidigungslinie gegen Malware fungiert. Sie überwacht den ein- und ausgehenden Datenverkehr auf Ihrem Gerät. Wenn Sie eine Firewall einrichten, legen Sie bestimmte Sicherheitsregeln fest. Ihre Firewall fungiert dann als Barriere gemäß diesen vorgegebenen Sicherheitsrichtlinien.

Eine Firewall ist nützlich, um Cyber-Bedrohungen zu erkennen und zu blockieren und unsicheren Datenverkehr einzuschränken. Das Blockieren von bösartigem Datenverkehr schützt Sie vor Malware-Angriffen. Richten Sie also eine Firewall ein, um sich und Ihre Daten vor Cyberangriffen zu schützen.

Informieren Sie sich und Ihr Personal

Cyberkriminellen einen Schritt voraus zu sein, ist entscheidend. Informieren Sie sich daher über mögliche Bedrohungen, Betrügereien und Schwachstellen. Erfahren Sie mehr über Social-Engineering-Angriffe (einschließlich Phishing) und Malware, um deren Entwicklung zu verfolgen.

Außerdem sollten Sie Ihre Mitarbeiter darin schulen, Phishing-E-Mails und Social-Engineering-Anrufe zu erkennen, um Hacking-Versuche zu vermeiden. Während Hacker ChatGPT nutzen, um ihre Social-Engineering-Taktiken zu perfektionieren, können die Zwei-Faktor- und Multi-Faktor-Authentifizierung für Kunden und zusätzliche Sicherheitsmaßnahmen Ihre beste Verteidigung sein.

Fazit

Hacker haben einen Weg gefunden, ChatGPT zum Hacken zu missbrauchen. ChatGPT kann zwar beim ethischen Hacking helfen, z.B. bei der Automatisierung von Aufgaben, dem Schreiben von Code, dem Aufspüren von Code-Schwachstellen und dem Auffinden von CVEs, aber es kann auch Bedrohungsakteuren beim bösartigen Hacking helfen.

Hacker nutzen ChatGPT, um Malware und Phishing-E-Mails zu schreiben, sich über Schwachstellen zu informieren und Social-Engineering-Angriffe zu starten. Um sich vor Cyberangriffen zu schützen, sollten Sie Ihre Daten sichern, Wondershare Recoverit verwenden, eine Firewall einrichten und sich über Cyberbedrohungen informieren.

FAQ

-

Wenn Hacker ChatGPT nicht nutzen könnten, wären sie dann immer noch in der Lage, sich zu hacken?

Die Antwort ist ja. Cyberattacken sind keine Neuheit. Viele erfahrene Hacker brauchen keine Hilfe von ChatGPT. Der reibungslose Zugang zu diesem Chatbot und seiner riesigen Datenbank ermöglicht es jedoch Tausenden von Amateur-Hackern, kompliziertere Angriffe durchzuführen, wodurch die Cyberkriminalität zunimmt. -

Können Hacker die Sicherheitsmaßnahmen von ChatGPT immer umgehen?

Nein, das können sie nicht. OpenAI aktualisiert ständig sein ChatGPT-Modell und seine Sicherheitsvorkehrungen. Das bedeutet, dass einige Hacking-Methoden heute funktionieren, aber morgen vielleicht keine Früchte tragen. Da ChatGPT jedoch fortschreitet, passen sich Hacker an und überwinden neue Sicherheitsrichtlinien. -

Ich bin Opfer eines Malware-Angriffs geworden und meine Daten sind weg. Was kann ich tun?

Es gibt keinen Grund zur Panik. Wenn Sie eine Sicherungskopie Ihrer Daten erstellt haben, können Sie die Sicherung verwenden, um gelöschte Dateien wiederherzustellen. Andernfalls können Sie ein Datenwiederherstellungstool wie Wondershare Recoverit verwenden. Es stellt verlorene und gelöschte Daten in wenigen Sekunden wieder her.