Obwohl das Wissen über zerstörerische Computerviren ein Thema ist, das für viele Computerfans interessant ist, haben nur wenige dieser Fans von dem CIH-Computervirus gehört. Sein Name taucht nicht oft in den Top-Listen auf, doch diese verheerende Bedrohung hat bereits Millionen von Computern infiziert.

Wir werden uns näher mit der Geschichte, der Funktionsweise und der Zerstörungskraft des CIH-Virus befassen. Wir besprechen, wie dieses destruktive Programm Ende der 1990er Jahre entstanden ist, zeigen Ihnen, wie es funktioniert und was Sie zur Entfernung benötigen und fassen zusammen, was wir aus dieser Bedrohung gelernt haben.

In diesem Artikel

Was ist ein CIH-Virus?

Der CIH-Virus ist ein Computerprogramm, das wichtige Informationen auf infizierten Computern überschreibt und dabei oft sogar das BIOS des Systems zerstört. Zu einem bestimmten Zeitpunkt breitete er sich auf mehr als 60 Millionen Computern weltweit aus und verursachte massive Daten- und Geschäftsschäden.

Diese zerstörerische Bedrohung trat zum ersten Mal 1998 auf und ihr berühmter Spitzname, der Tschernobyl-Virus, steht in engem Zusammenhang mit ihrem Entstehungs- und Auslösedatum. Als dieser Virus nämlich zum ersten Mal Computer infizierte, schlummerte er auf den infizierten Systemen genau ein Jahr lang.

Dann, ein Jahr später, aktivierte er sich selbst und richtete auf dem Computer großen Schaden an, indem er Dateien überschrieb und in ungeschützte BIOS-Chips eindrang. Das allererste Auslösedatum war jedoch der 26. April 1999, der zufällig mit dem Datum der Kernschmelze in Tschernobyl 1986 zusammenfällt.

Der CIH-Computervirus wurde von Chen Ing-hau entwickelt, einem taiwanesischen Programmier-Wunderkind, das damals an der Tatung-Universität studierte. Nach seiner Festnahme erklärte Chen, er habe den Virus als Herausforderung geschaffen, um den arroganten Antivirenfirmen zu beweisen, dass ihre Abwehrmechanismen schwach sind.

Nachdem er den Virus an seiner Universität verbreitet hatte, erkannte Chen seinen Fehler und entschuldigte sich bei der Universität für das Chaos, das er verursacht hatte. Dann begann er zusammen mit einem anderen Studenten, Weng Shi-hao, ein Antivirenprogramm zu schreiben, das die Verbreitung des CIH-Virus stoppen und ihn von infizierten Rechnern entfernen sollte.

So funktioniert der CIH-Computervirus

Jetzt, da wir mehr über die Geschichte und den Erfinder des CIH-Computervirus wissen, können wir uns näher mit der Funktionsweise dieser infektiösen Bedrohung befassen. Lesen Sie weiter, um mehr über den Angriffsplan des CIH-Computervirus und die verheerenden Spuren zu erfahren, die er auf den infizierten Rechnern hinterlässt, denn wir steigen gleich ein.

Nach der Infizierung eines Computers bleibt der CIH-Virus, wie bereits erwähnt, ein ganzes Jahr lang auf dem infizierten System untätig. Seit seinen Anfängen im Jahr 1998 befand sich der chaotische Code auf Tausenden von Computern, bevor er am 26. April 1999 aktiviert wurde, was, wie wir heute wissen, das erste Auslösedatum war.

Bei der ersten Aktivierung richtet der CIH-Virus Schaden an, indem er sich über ausführbare Dateien verbreitet. Jeder Klick zum Öffnen einer EXE-Datei würde den CIH-Virus weiter verbreiten, indem er sich im freien Speicherplatz eines anderen Programms innerhalb des Codes einnistet, daher auch einer seiner Spitznamen - Spacefiller. Dank dieser Komponente konnte der CIH-Computervirus länger im Verborgenen bleiben als viele andere destruktive Programme dieser Zeit.

Von dort aus aktiviert der Virus seine chaotische Komponente, beschädigt die Dateien und verbreitet sich weiter. Er macht Computeranwendungen und andere Dateien unbrauchbar und geht dann zum Startlaufwerk des Computers über, wo er es mit Nullen und Einsen füllt und Ihr Betriebssystem unbrauchbar macht.

Außerdem wurde jeder geflashte BIOS-Chip, der nicht durch einen Jumper geschützt war, ebenfalls infiziert, was oft dazu führte, dass der gesamte Computer nicht mehr funktionierte.

Wie man den CIH Virus ausschaltet

Der Umgang mit dem CIH-Virus in den späten 1990er Jahren war ein Alptraum. Die Computeranwender hatten keine Ahnung, womit sie es zu tun hatten. Sie verloren schnell ihre wichtigen Dateien und standen vor einem nicht mehr startfähigen Betriebssystem oder einem völlig nutzlosen Computer, der sich nicht einmal mehr einschalten ließ.

Während der CIH-Virus nur Windows 95- und Windows 98-Computer infizierte, erschienen später auch verschiedene Versionen dieses destruktiven Computerprogramms. Diese Versionen, sowie viele andere Viren, gibt es auch für Windows 10 und 11. Daher ist es unerlässlich, ein ganzes Arsenal an praktischen Möglichkeiten zur Beseitigung dieser Bedrohung zu haben:

- Identifizieren des Virus - Zu wissen, welcher Virus Ihren Computer infiziert, ist der erste und wichtigste Schritt zur wirksamen Behandlung der Infektion. Sie müssen eine spezielle Antiviren-Scan-Anwendung verwenden, die Ihr System effizient überwacht und den Virus durch Vergleich mit bekannten Anwendungen in ihrer Datenbank erkennt.

- Trennen Sie den infizierten Computer - Da sich der CIH-Virus über .EXE- und .SCR-Dateien verbreiten kann, ist die Entfernung von Peripheriegeräten wie USB-Geräten und externen Speicherlaufwerken sowie die Trennung des Computers vom Netzwerk ein wichtiger Schritt, um die Verbreitung dieser bedrohlichen Infektion einzudämmen.

- Stellen Sie das BIOS wieder her - In den meisten Fällen hat sich der Virus auf den Flash-BIOS-Chip des infizierten Computers ausgebreitet, sich dort eingegraben und den Rechner funktionsunfähig gemacht. In diesem Fall können Sie die Funktionalität Ihres Computers nur wiederherstellen, indem Sie den Inhalt des BIOS-Chips wiederherstellen.

- Wiederherstellung des Zugriffs auf Windows und Installation von Sicherheitsanwendungen - Nach der Wiederherstellung des BIOS des Computers können Sie Windows-Wiederherstellungsdatenträger und -USBs verwenden, um den Bootsektor des Betriebssystems wiederherzustellen und Ihre Windows-Installation zu laden. Dann können Sie Antiviren-Software und Tools zur Entfernung von Malware installieren.

- Entfernen Sie den infektiösen Virus - Sobald Sie über zuverlässige und spezielle Antiviren-Tools verfügen, können Sie mit der Entfernung der infektiösen Anwendung fortfahren und die Ordnung in Ihrem Windows-Betriebssystem wiederherstellen. Die Verwendung mehrerer Antiviren-Tools wird bei diesem Schritt dringend empfohlen.

- Deinstallieren Sie bösartige Tools - Auch wenn es unwahrscheinlich ist, könnte der CIH-Virus verschiedene andere Anwendungen auf Ihrem Computer infiltriert oder zusätzliche bösartige Programme auf Ihrem Rechner installiert haben. Diese müssen ebenfalls vollständig entfernt werden und Antiviren-Software kann bei diesem Schritt erheblich helfen.

- Überprüfen Sie das gesamte System - Wenn Sie den CIH-Virus und die beschädigten Anwendungen entfernt haben, sollten Sie erneut Antiviren-Scans durchführen, um sicherzustellen, dass Ihr Computer frei von dem zerstörerischen Virus und seinen bösartigen Komponenten ist, die ein Chaos in Ihren Daten verursachen können.

Was wir durch den CIH-Virus gelernt haben

Der Grund, warum der CIH-Virus nicht auf vielen Listen der gefährlichsten Computerviren auftaucht, ist, dass er erst Ende der 1990er Jahre aktiv war und sein Erfinder bei der Entwicklung der Lösung für ihn geholfen hat. Der CIH-Virus und seine Nachfolger sind jedoch auch eine wertvolle Lektion in Sachen Cybersicherheit, Viren und Malware.

Wachsendes Bewusstsein für Cybersicherheit

Vor dem CIH-Virus war nicht viel über die ständige Bedrohung bekannt, die in der Online-Welt lauert. Die selige Unwissenheit war auf dem Höhepunkt und Computerfans surften sorglos im Internet. Doch das Auftauchen und die Verbreitung des CIH-Computervirus veränderte die Online-Welt gewaltig.

Sowohl unabhängige Internetsurfer als auch milliardenschwere Unternehmen begannen, die Cybersicherheit viel ernster zu nehmen. Die Benutzer waren nun bewusster und vorsichtiger, was die Webseiten, die sie besuchten, die Dateien, die sie herunterluden und die Bildnamen, auf die sie klickten, anging. Auch die Verkäufe von Antiviren-Software und Tools zur Entfernung von Malware stiegen massiv an. Jeder hat diese Apps heruntergeladen, um seine wichtigen Daten zu schützen.

Unternehmen haben auch begonnen, massiv in Cybersicherheitsteams und Forschungs- und Entwicklungsprogramme zum Schutz vor Malware zu investieren. Die Zahl der Arbeitsplätze in der Sicherheitsforschung stieg sprunghaft an und es wurden neue Unternehmensrichtlinien eingeführt, nach denen diese Forscher Sicherheitslücken in den Verteidigungssystemen des Unternehmens melden konnten.

Verantwortungsvolle Information

Der Begriff der verantwortungsvollen Information mag zwar ungewohnt klingen, ist aber praktisch eine Richtlinie, die Unternehmen dabei hilft, mit Schwachstellen oder Fehlern in ihren Systemen umzugehen. Wenn nämlich ein Sicherheitsforscher eine Lücke in Ihrer Anwendung findet, ist er gesetzlich verpflichtet, dies zu melden, indem er Ihr Unternehmen informiert.

Wenn sich das Sicherheitsteam eines Unternehmens jedoch nicht meldet oder den Fehler ignoriert, kann sich der Sicherheitsforscher an die Öffentlichkeit wenden und die entdeckte Schwachstelle veröffentlichen. Diese Vorgehensweise wird als "Full Disclosure" bezeichnet und stellt eine unnötige Belastung für das Sicherheitsteam des Unternehmens dar, das dann wahrscheinlich in Panik versucht, die Sicherheitslücke in der App zu schließen.

Um dies zu vermeiden, führen verschiedene Unternehmen eine Responsible Disclosure Policy ein, bei der unabhängige Forscher schnell mit dem Sicherheitsteam des Unternehmens Kontakt aufnehmen und Verstöße effektiv melden können, ohne Panik auszulösen oder die Öffentlichkeit zu informieren. Auf diese Weise kann das Unternehmen in aller Ruhe den Patching-Prozess einleiten, ohne sich zu viele Gedanken über negative Presse oder mögliche Hacks zu machen.

Die Wichtigkeit der Datensicherheit

Computerviren und Malware sind eine ständige Bedrohung in der Online-Welt und verursachen ein großes Chaos. Darüber hinaus stellen sie auch ein erhebliches Risiko für die Integrität und Sicherheit Ihrer wichtigen Daten dar.

Glücklicherweise gibt es professionelle Tools zur Datenwiederherstellung, die in solchen Situationen Wunder bewirken. Wondershare Recoverit ist eine solche Anwendung, mit der Sie Ihre wertvollen Dateien im Falle einer Malware-Infektion wiederherstellen können, auch wenn Sie kein Backup haben.

Der detaillierte Scan- und Wiederherstellungsalgorithmus von Wondershare Recoverit macht das Auffinden von Dateien, die bei Malware-Angriffen verloren gegangen sind, zu einem Kinderspiel. Innerhalb weniger Minuten findet die App Fotos, Musik, Dokumente und Videos, die Ihnen wichtig sind und stellt sie wieder her, da sie über 1.000 Dateitypen und 2.000 Speichergeräte unterstützt.

Hier ist, was Sie tun sollten:

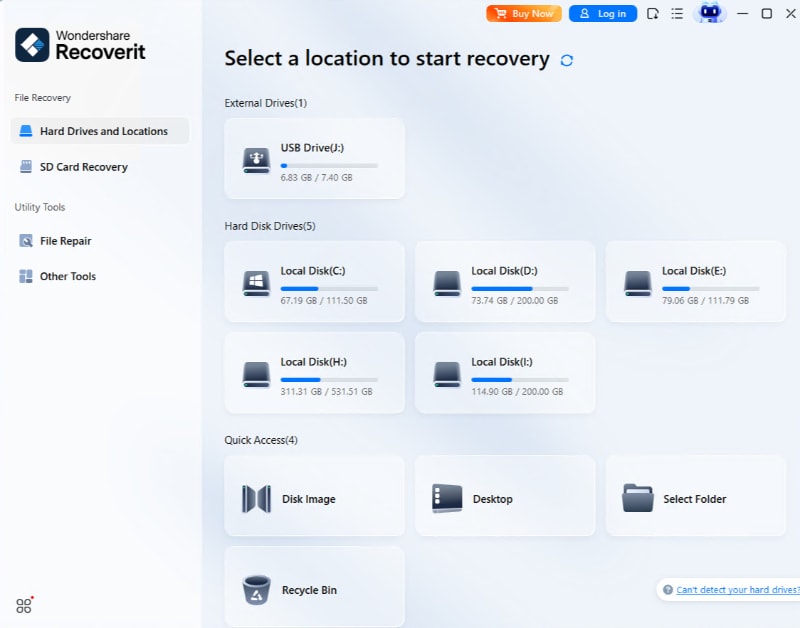

- Starten Sie die App und klicken Sie auf Festplatten und Speicherorte.

- Wählen Sie das infizierte Laufwerk aus. (In den meisten Fällen handelt es sich um die Festplatte des Betriebssystems, aber Sie müssen Wondershare Recoverit möglicherweise auch auf anderen Laufwerken ausführen, wenn sich die Infektion ausgebreitet hat.

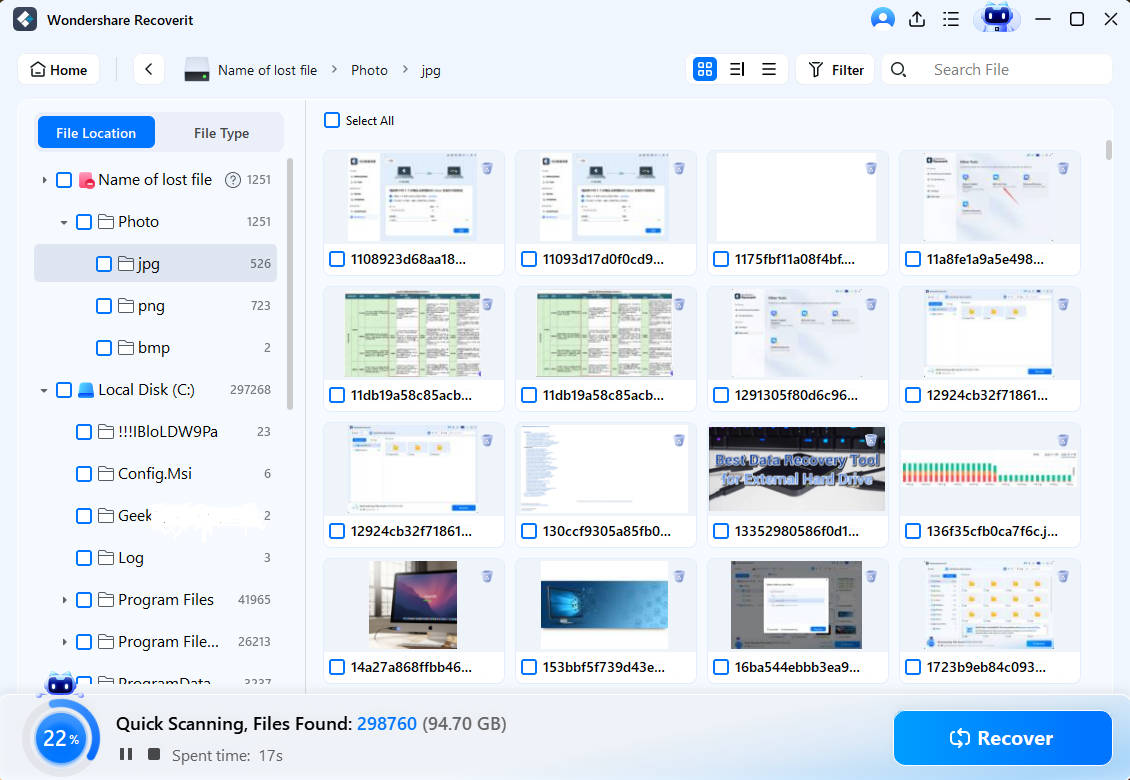

- Die App beginnt sofort mit dem Scannen des ausgewählten Laufwerks nach verlorenen Dateien.

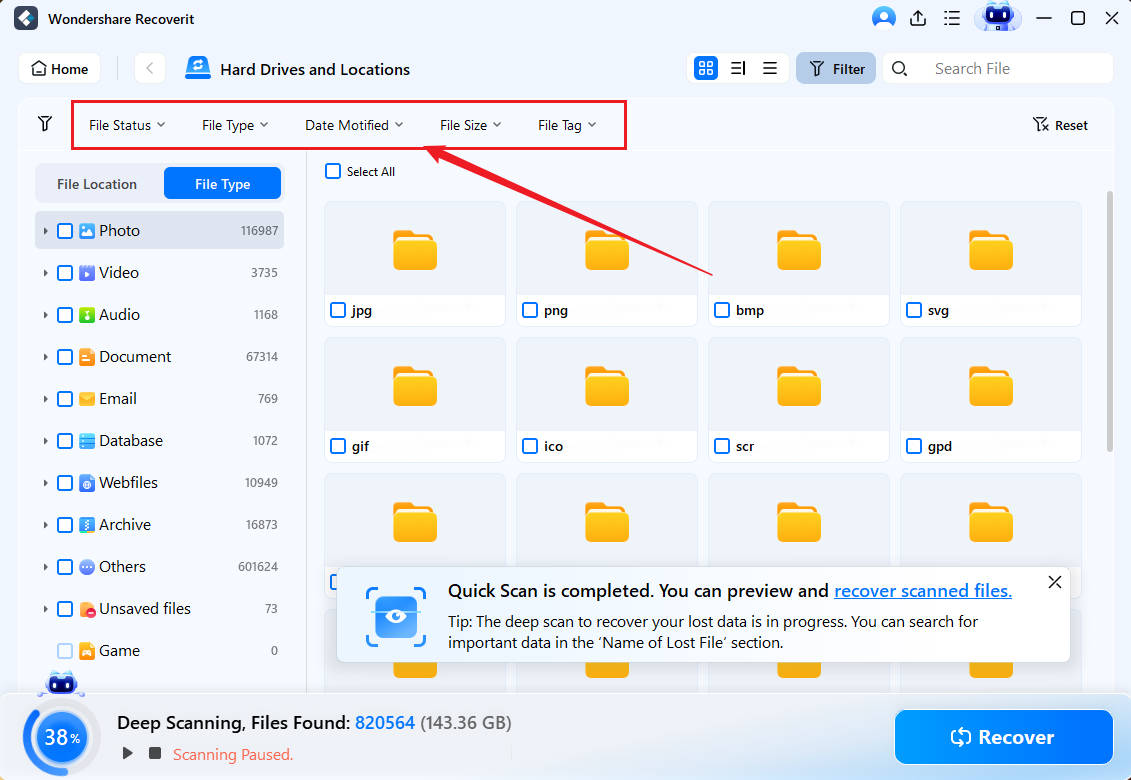

- Das Hinzufügen von Filtern für Dateigröße und -typ kann den Scan beschleunigen, während das Hinzufügen von Schlüsselwörtern die Suche nach bestimmten Dateien erleichtern kann.

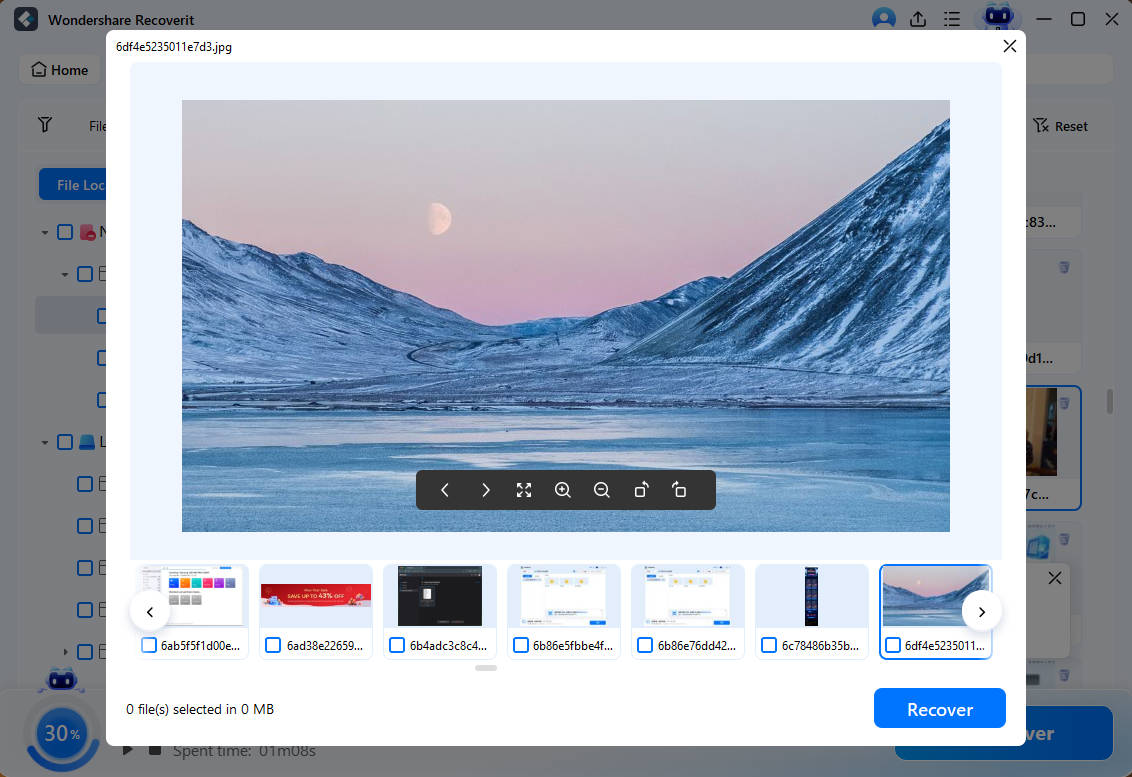

- Mit der Vorschaufunktion können Sie die gefundenen Dateien überprüfen, bevor Sie sie wiederherstellen.

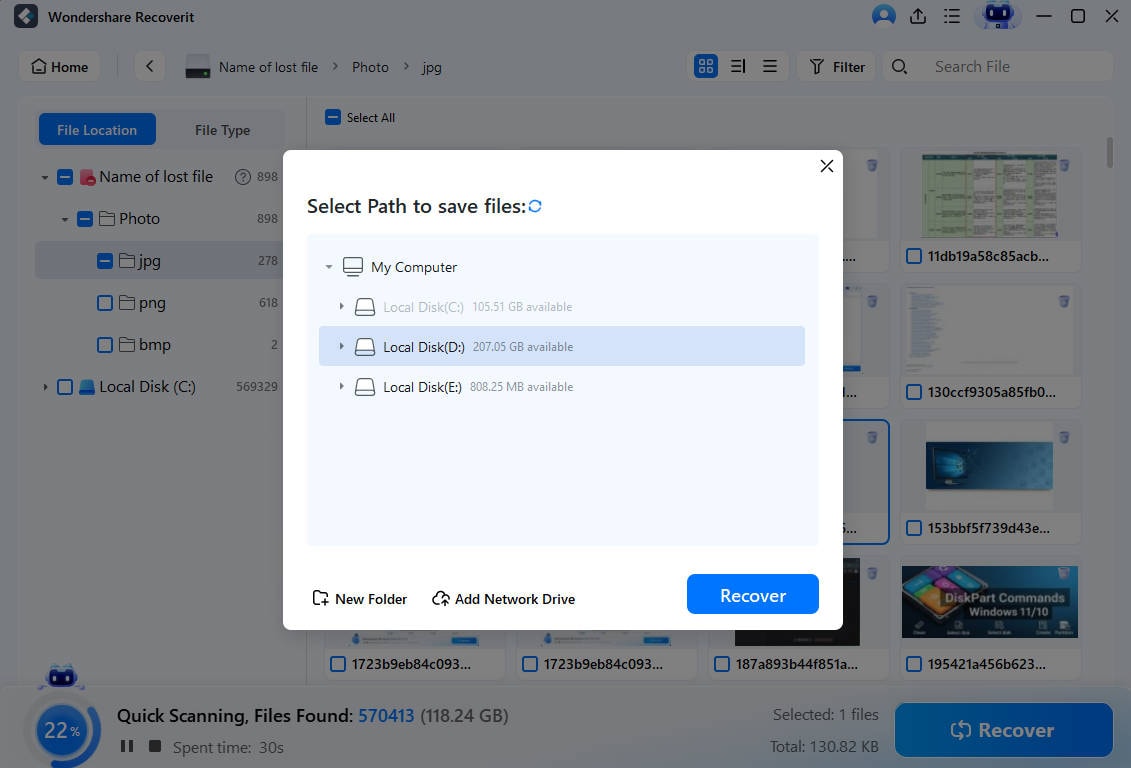

- Wenn Sie mit den gefundenen Daten zufrieden sind, können Sie den Scan unterbrechen oder stoppen und die gefundenen Dateien wiederherstellen, indem Sie auf die Wiederherstellen Schaltfläche klicken.

Fazit

Der CIH-Computervirus verursachte in den späten 1990er Jahren ein Chaos, das zu Schäden in Milliardenhöhe und massiven Datenverlusten führte. Sein Auftauchen markierte einen Wendepunkt im Bewusstsein für Cybersicherheit, das in die Höhe schoss, nachdem Benutzer und Unternehmen die katastrophalen Folgen dieses zerstörerischen Tools sahen. Die Unternehmen haben Responsible Disclosure-Richtlinien eingeführt, nach denen unabhängige Sicherheitsforscher ihre Erkenntnisse melden können.

Seitdem ist die ständige Online-Bedrohung aktiv geblieben und hat zum Aufkommen von Datenrettungstools wie Wondershare Recoverit geführt, die Ihre wichtigen Daten im Falle einer Virusinfektion wiederherstellen können.

FAQ

-

Woran erkenne ich die Symptome einer Computervirusinfektion?

Obwohl sich verschiedene Computerviren unterschiedlich verhalten, treten die ersten Symptome bei vielen Malware-Infektionen ähnlich auf. So können beispielsweise bösartige Aufgaben im Task-Manager Ihres Computers erscheinen.

Um die ersten Anzeichen einer Computerinfektion zu erkennen, ist es wichtig zu wissen, welche Hintergrundaufgaben auf Ihrem Computer laufen sollten und welche nicht. Viele Computerviren füllen auch Ihre Speicherlaufwerke mit Müll und Sie werden vielleicht feststellen, dass Ihre HDD oder SSD in alarmierendem Tempo gefüllt wird.

-

Kann ich den Virus aus dem BIOS des Computers entfernen?

Eine Handvoll Malware-Apps kann sich in die grundlegendste Software Ihres PCs - das BIOS - eingraben, wodurch diese Firmware-Viren noch gefährlicher und schwieriger zu entfernen sind. Antivirensoftware findet diese oft gar nicht, da viele nur das Betriebssystem überprüfen.

Um sie zu beseitigen, müssen Sie die Festplatten Ihres Computers entfernen und ein BIOS-Flacker-Tool von der Webseite des Mainboard-Herstellers verwenden, das Sie dann auf eine CD oder einen USB-Stick legen und das BIOS auf die neueste stabile Version umflashen können.

-

Vor welchen anderen Computerviren und Malware sollte ich mich in Acht nehmen?

Obwohl wir bereits einige Beispiele für gefährliche Computerprogramme genannt haben, die sich replizieren und auf einem infizierten System Schaden anrichten können, gibt es noch mehr davon, die in den Online-Ecken lauern. Zum Beispiel sind Würmer wie Code Red, Sobig und Storm Worm sowie Ransomware wie Locky, CryptoLocker und WannaCry erwähnenswert.

Unabhängig von der Art der Infektion, mit der Sie konfrontiert werden, bleibt der Prozess der Virenbeseitigung ähnlich wie der oben beschriebene.